Strona główna Cyberhub.pl – informatyka do potęgi!

Cyberhub.pl – informatyka do potęgi!

Najciekawsze artykuły:

Ostatnio dodane:

Jak zrobić kopię zapasową komputera i przywrócić system po awarii

Poznaj proste sposoby na kopię zapasową komputera i szybkie przywrócenie systemu po awarii. Zabezpiecz dane przed utratą i atakami.

Automatyka oświetlenia w korytarzu: czujnik ruchu, luminancja i logika czasowa

Poznaj praktyczne sposoby automatyki oświetlenia korytarza: dobór czujników ruchu, luminancja, logika czasowa i oszczędność energii

Jak dobrać zasilacz do PC bez wpadek

Dowiedz się, jak dobrać zasilacz do PC: obliczyć realne zapotrzebowanie na moc, uniknąć przeciążenia i zapewnić stabilną pracę komputera

Artykuły:

Mieszanie skrętów rzęs: efekt w jednej stylizacji

Definicja: Mieszanie skrętów rzęs w jednej stylizacji to technika łączenia różnych krzywizn przedłużeń w obrębie mapowania, aby kontrolować linię uniesienia i kierunek ułożenia bez...

Nasze teksty:

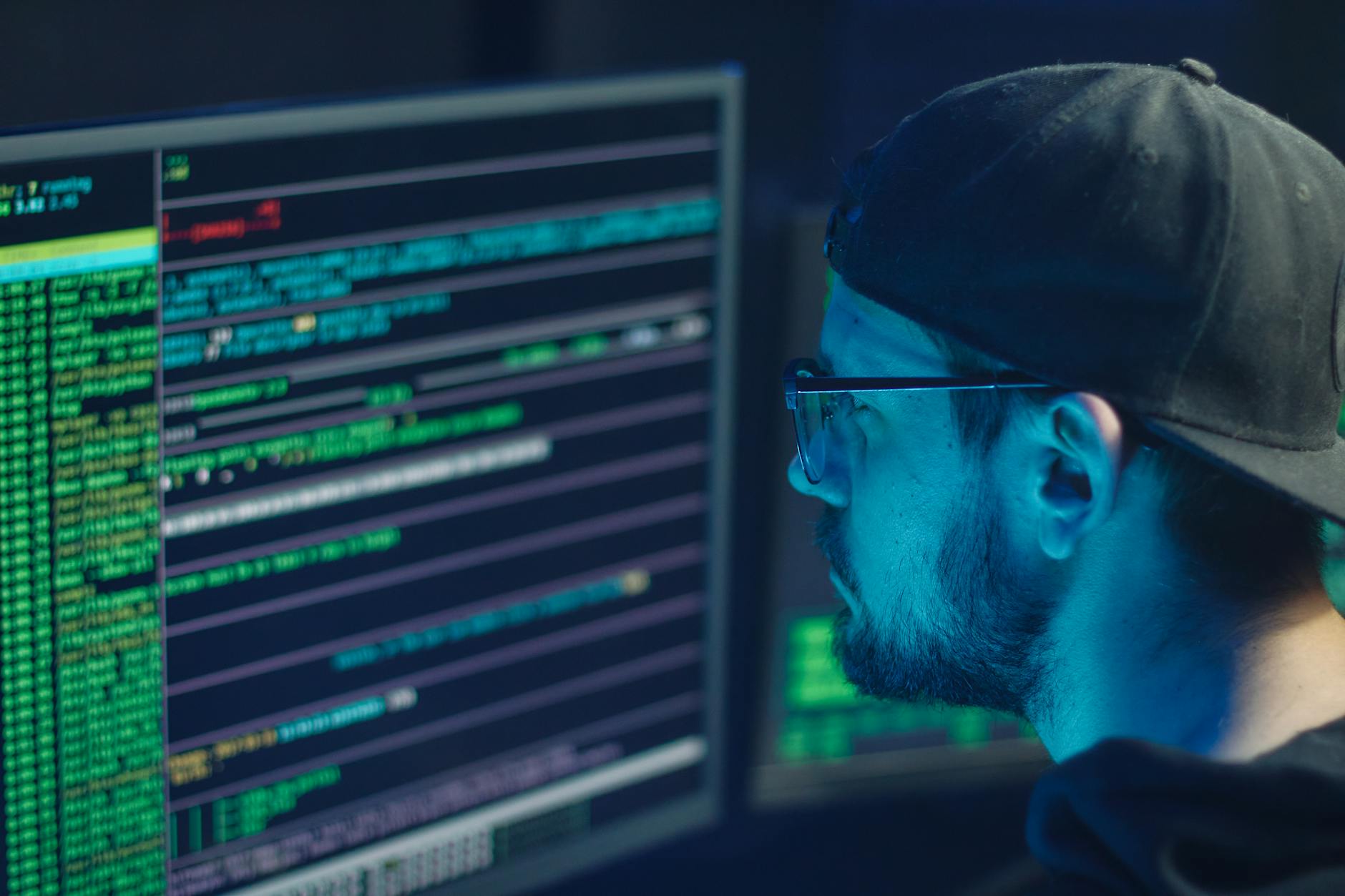

AI jako nowe narzędzie cyberprzestępców – jak wygląda cyberatak w 2026...

Jeszcze kilka lat temu cyberataki kojarzyły się z prostymi próbami wyłudzeń, podejrzanymi mailami i błędami językowymi, które łatwo było wychwycić. Dziś sytuacja wygląda zupełnie...

Felietony:

Jak tapeta tekstylna reaguje na wilgoć – fakty, efekty, ochrona

Jak tapeta tekstylna reaguje na wilgoć – wpływ, testy i realne efekty

Tapeta tekstylna to rozwiązanie, które coraz częściej pojawia się w nowoczesnych i tradycyjnych...

Starsze artykuły:

Jak stworzyć bootowalny pendrive i naprawić system bez reinstalacji

Dowiedz się krok po kroku, jak zrobić bootowalny pendrive i uruchomić narzędzia naprawcze, by odzyskać sprawny system bez reinstalacji

Ostatnio modyfikowane:

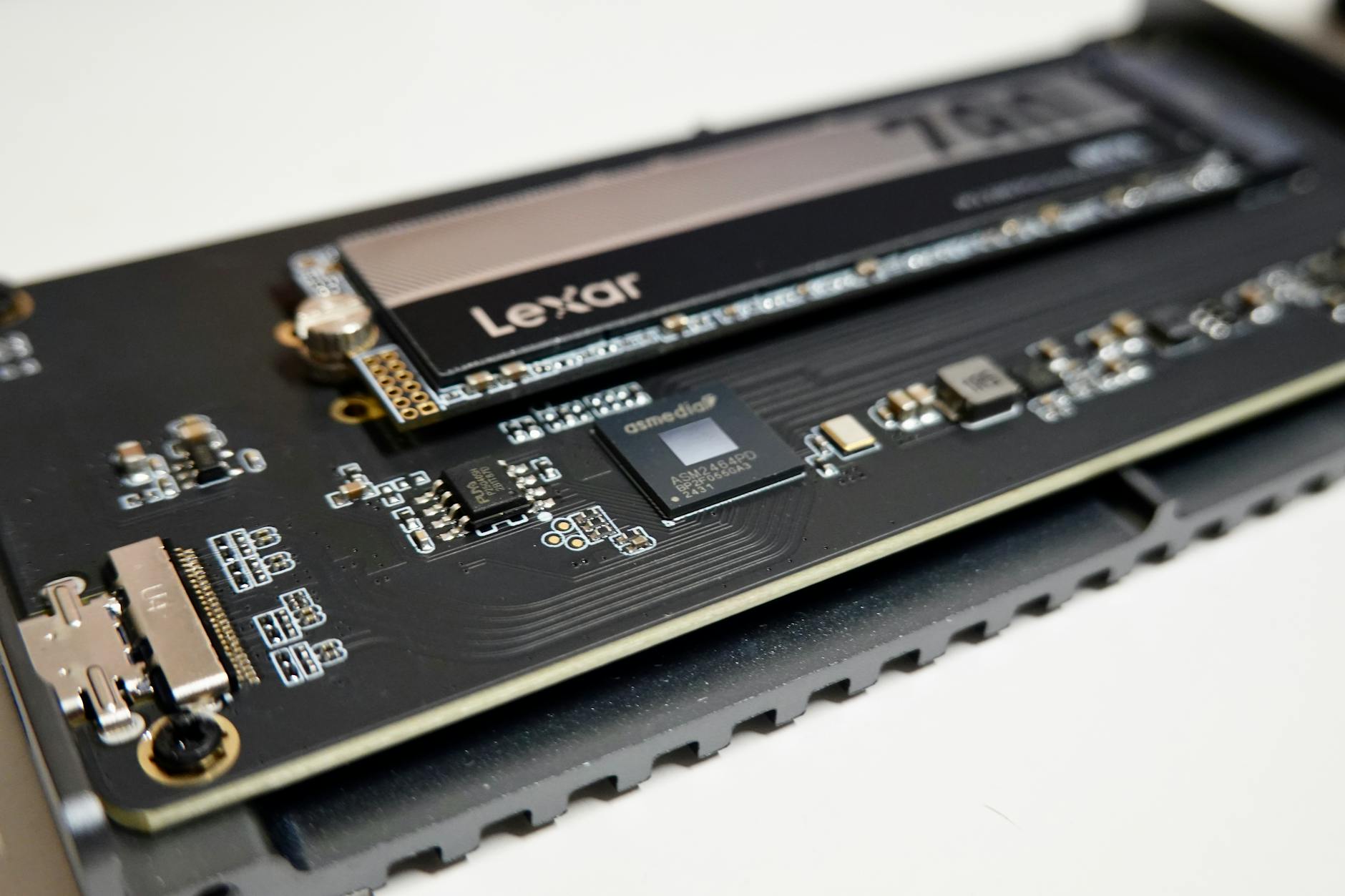

Jak uruchomić system z pendrive i odzyskać dane z uszkodzonego dysku

Sprawdź, jak bezpiecznie uruchomić system z pendrive i krok po kroku odzyskać dane z uszkodzonego dysku bez ryzyka ich nadpisania

Często komentowane:

Jak zaprojektować system uprawnień: role, permissiony i audyt zmian w aplikacji webowej krok po...

Poznaj krok po kroku projektowanie ról, permissionów i audytu zmian w aplikacji webowej, by poprawić bezpieczeństwo i skalowalność

Warto przeczytać:

Audyt cyberbezpieczeństwa w JST: Jak skutecznie chronić dane mieszkańców i spełnić wymogi prawne?

Współczesny samorząd to nie tylko urzędy i instytucje, to przede wszystkim cyfrowe bazy danych zawierające wrażliwe informacje o tysiącach obywateli. W obliczu rosnącej liczby...

Jak złożyć tani PC do gier w 2025 roku

Poznaj sprawdzone zestawy i budżety. Zobacz, jak dobrać podzespoły pod 1080p, e-sport i gry AAA oraz zaplanować tani komputer z możliwością rozbudowy

Bezpieczny smart home: twarde zasady konfiguracji

Poznaj praktyczne zasady konfiguracji smart home, zabezpiecz sieć, urządzenia IoT i automatyzacje, by skutecznie chronić domowników

Polecamy:

Artykuły naszych czytelników:

Jak uruchomić Home Assistant bez chmury: instalacja, dodatki i bezpieczny dostęp...

Zainstaluj Home Assistant bez chmury, dobierz sprzęt, dodatki i skonfiguruj bezpieczny zdalny dostęp z zachowaniem prywatności danych

Ostatnio czytane:

Ciekawe artykuły:

Polityka prywatności w WordPress: jak napisać i wdrożyć

Dowiedz się, jak stworzyć zgodną z RODO politykę prywatności w WordPress, dopasować ją do wtyczek i zwiększyć zaufanie użytkowników

Ustawienia BIOS, które zwiększą FPS bez ryzyka

Poznaj bezpieczne ustawienia BIOS, które podniosą FPS w grach bez ryzykownego podkręcania i skracania żywotności sprzętu

Jak działa firewall w Windows: reguły przychodzące, wychodzące i typowe blokady

Poznaj działanie firewalla w Windows, reguły ruchu przychodzącego i wychodzącego oraz typowe blokady zwiększające bezpieczeństwo systemu

Dom inteligentny – przyszłość codziennego życia

Dom inteligentny to dziś nie futurystyczna wizja, lecz realne rozwiązanie dostępne w nowoczesnych domach. Systemy smart home pozwalają zintegrować wszystkie urządzenia w domu w...

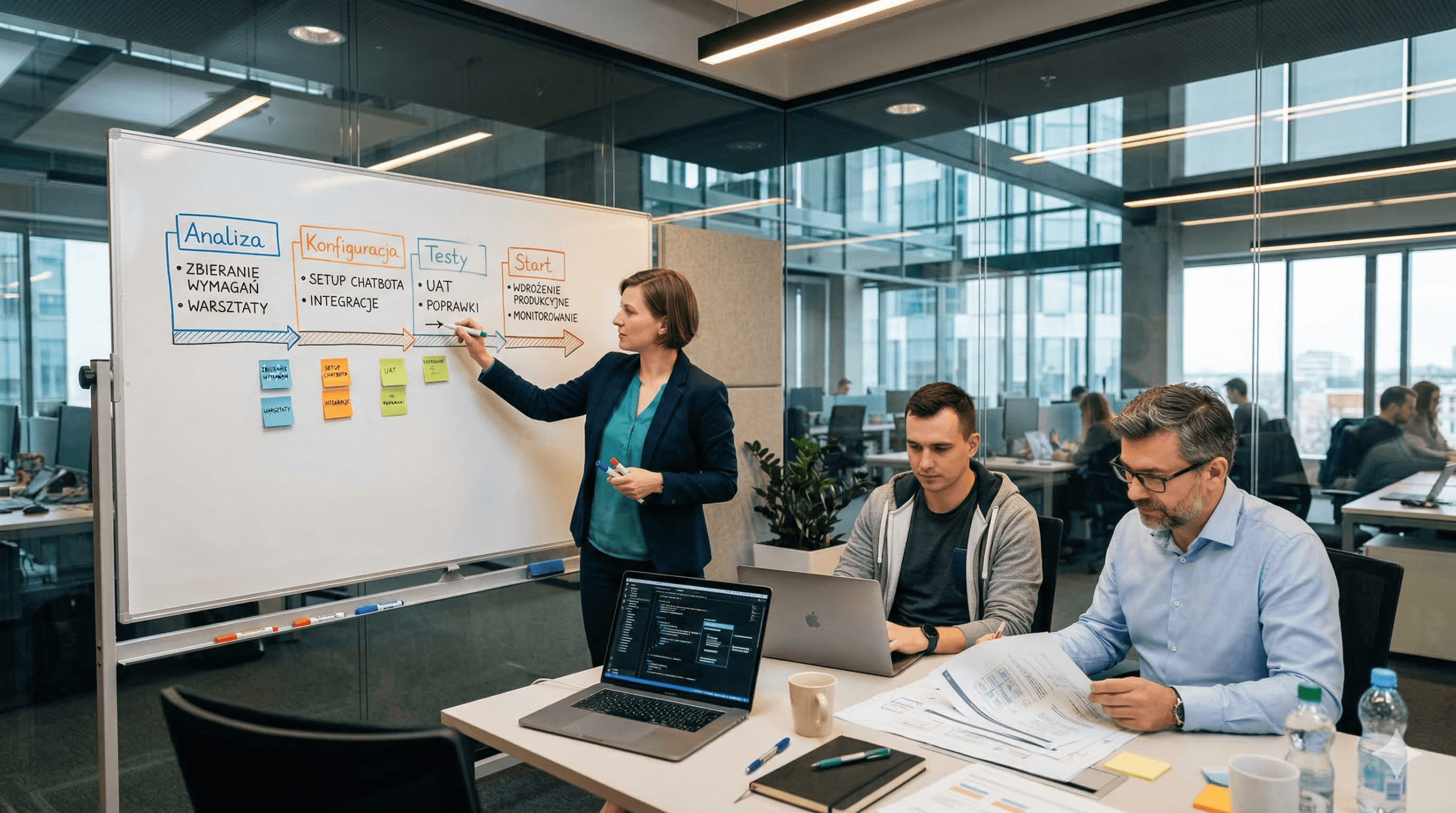

Automatyzacja procesów biznesowych — historia wielu firm, które nie wiedziały, że pracują na pół...

Są w firmach takie momenty, kiedy człowiek patrzy na swój zespół i widzi, że coś nie gra. Wszyscy pracują intensywnie, większość dni kończy się...

Jak działa TLS w sieci i co widzi administrator na poziomie routera i firewall

Poznaj działanie TLS, zakres szyfrowania oraz to, co widzi administrator na routerze i firewallu podczas analizy ruchu sieciowego

MVP bez kodu: narzędzia, które dowiozą pierwszą wersję produktu

Poznaj narzędzia no-code, które pozwolą Ci w tygodnie stworzyć MVP, przetestować pomysł na rynku i zweryfikować, za co klienci zapłacą